In meinem letzten Blogbeitrag, der unseren Weg zur ISO 27001-Zertifizierung beschreibt, haben wir kurz eines unserer Hauptziele erwähnt. Neben dem Erwerb und insbesondere des Erhalts des Zertifikats wollten wir folgendes erreichen:

Die Zugriffskontrollen automatisieren

In diesem Blogbeitrag gehen wir darauf ein, wie wir die kontinuierliche Überwachung und Validierung von Zugriffsrechten in unseren internen Systemen erreicht haben.

Die Herausforderungen verstehen

Unsere Erfahrungen in der Branche haben uns die wesentlichen Herausforderungen gezeigt, mit denen viele Unternehmen konfrontiert sind:

- Einen Überblick über die autorisierten Berechtigungen in all den verschiedenen Systemen und Ressourcen behalten

- Interne Änderungen verfolgen, z. B. Projektzuweisungen oder Umstrukturierungen

- Mitarbeitenden die richtigen Berechtigungen für ihre Aufgabe/Rolle erteilen

- Einen Überblick über die erteilten Berechtigungen innerhalb dieser Systeme und Ressourcen behalten

- Alles kontinuierlich überwachen und bei Abweichungen Alarm schlagen

Unternehmen, die diese Herausforderungen nicht in den Griff bekommen, sind anfällig für Schwachstellen/Probleme wie «Privilege Sprawl», ineffizientes On- und Offboarding bei Projekten und im Unternehmen, sowie einen enormen manuellen Aufwand für die Nachverfolgung aller verteilten Informationen.

Herausforderungen unserer Unternehmens-IT

Als wir mit der Arbeit an unserem Zugriffskontrollsystem begannen, waren die Berechtigungen nicht zentralisiert. Sie lagen bei:

- Unserem Identity Provider

- Unserem Cloud-Anbieter

- Unserem Cloud-Dateispeichersystem

- Unserem HRMS

Jedes System hatte seine eigene Art, Berechtigungen, Rollen und Scopes zu verwalten. Berechtigungen wurden regelmässig ausgewertet, aber es fehlte uns ein zentraler Überblick. Daher wurde jede Zugriffsüberprüfung zu einer manuellen Untersuchung.

Wie bei unseren anderen regulären Aufgaben war es unser Ziel, unser ISMS (Information Security Management System) und unsere Automatisierungsfähigkeiten zu nutzen, damit wir Informationen nicht manuell extrahieren und vergleichen müssten.

Unser HRMS zur Verwaltung von Projektzuweisungen und Rollen

Unser leistungsstarkes HRMS Hello Today gab uns einen sehr guten Einstieg für die Verwaltung der verschiedenen Projektzuweisungen und der Rollen innerhalb unserer Projekte. Damit standen uns folgende Informationen direkt zur Verfügung:

- Wer an welchem Projekt arbeitet

- Welche spezifische Rolle die Person im Projekt hat

- Wann die Projektzuweisung beginnt und endet

Mit diesen Informationen konnten wir dynamische Gruppenzuweisungen in unserem Identity Provider erstellen und pflegen und diese ohne zusätzlichen Aufwand in unser IAM-System integrieren.

Berechtigungen bestellen und bereitstellen

Jede in einem System erteilte Berechtigung muss über unser IAM bestellt und validiert werden. Mithilfe von Standardschnittstellen und den Informationen aus unserem HRMS konnten wir den Projektleitern einen komfortablen Berechtigungs-Prozess bereitstellen.

- Projekt auswählen

- Person(en) auswählen (bevorzugt Gruppe oder Service Account, in seltenen Fällen persönliche Konten)

- System und Ressource auswählen

- Berechtigung(en) auswählen

Sobald die Berechtigung bestellt und (falls erforderlich) validiert wurde, stellte das IAM die Berechtigung automatisch im jeweiligen System bereit.

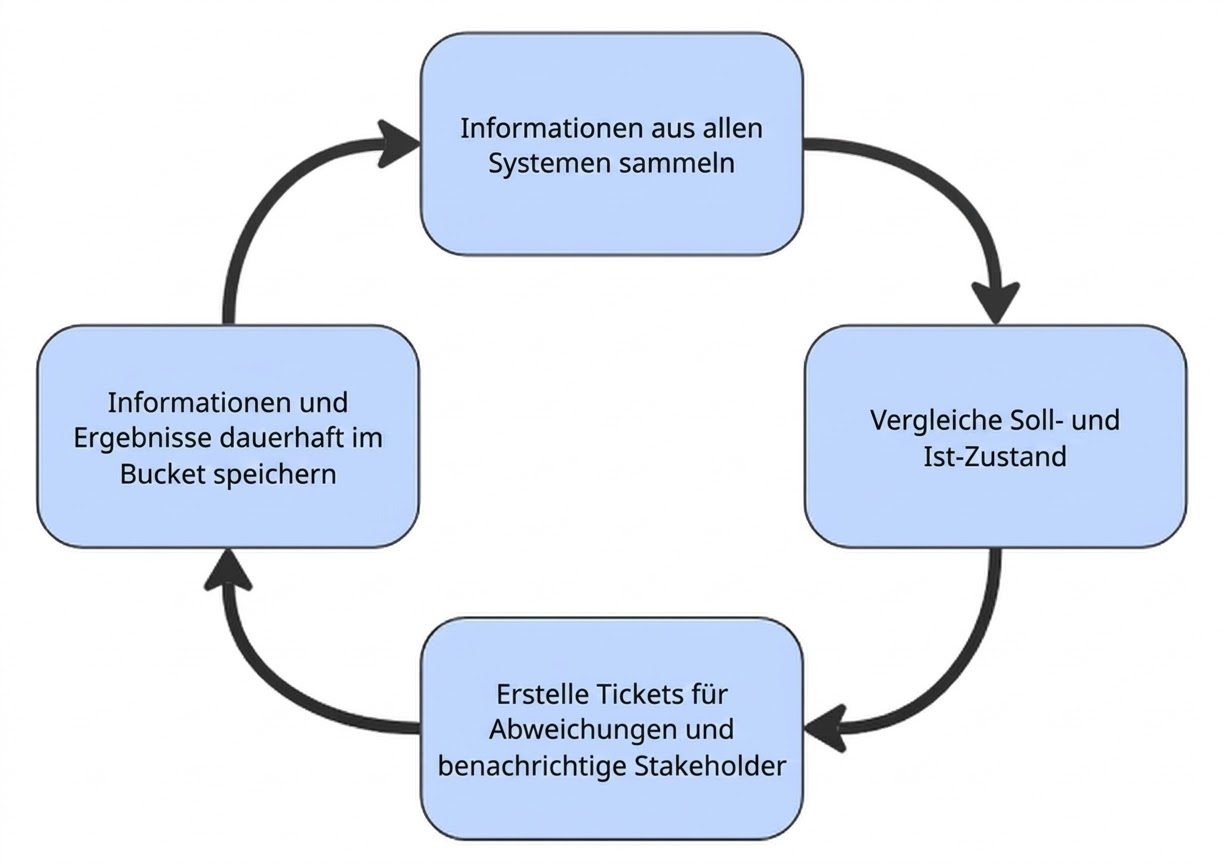

Kontinuierliche Validierung

Gemäs Anhang A.5.18 der ISO 27001:2022-Zertifizierung sind wir verpflichtet, die in all unseren Systemen erteilten Zugriffsrechte regelmässig zu überprüfen. Wie oben erwähnt, wollten wir uns bei wiederkehrenden Aufgaben wie der Validierung der Zugriffsrechte nicht auf manuelle Prozesse verlassen, daher haben wir den gesamten Prozess automatisiert. Ein weiterer Vorteil davon ist, dass wir die Zugriffskontrollen bei Bedarf nahezu dauerhaft ohne personellen Aufwand durchführen können.

Dieser Prozess wird ausgelöst:

a) durch eine (manuelle oder automatisierte) Änderung von Berechtigungen in einem unserer Systeme und

b) durch einen zeitgesteuerten Trigger.

Dadurch können wir jederzeit sicherstellen, dass der aktuelle und der Soll-Zustand der Berechtigungen in unseren Systemen mit den Einstellungen in unserem IAM übereinstimmen. Ausserdem wird sichergestellt, dass uns keine Änderungen entgehen, die zwischen zwei zeitgesteuerten Abläufen hinzugefügt und wieder rückgängig gemacht wurden.

Gefundene Abweichungen werden als Jira-Ticket erstellt und anschliesend mit Drata synchronisiert. Dies löst wiederum eine benutzerdefinierte Verbindungsvalidierung aus, die sich direkt in unserem Drata-Dashboard widerspiegelt.

Alle Ausgangsinformationen (dazu gehören Bestellungen, Projektzuweisungen, Systemberechtigungen usw.), alle Zwischenergebnisse (zusammengesetzte Projektinformationen) sowie alle Endergebnisse (Abweichungen, offene Tickets) werden dauerhaft und unveränderlich in einem sicheren Bucket gespeichert. Dieser kann im Falle von Unregelmässigkeiten für forensische Analysen genutzt werden.

Berechtigungen erneut validieren

Ein weiterer Teil des Anhangs A.5.18 der ISO 27001:2022-Zertifizierung ist, dass wir regelmässig erneut validieren müssen, ob die erteilten Berechtigungen noch dem „Need-to-know-» und dem „Least Privilege-«Konzept entsprechen. Dieser Prozess wird automatisch auf vierteljährlicher Basis ausgelöst und erstellt entsprechende Aufgaben für die Verantwortlichen der Ressourcen.

Bereit, Ihre Zugriffskontrollen zu automatisieren?

Die Verwaltung von Zugriffsrechten über mehrere Systeme hinweg muss kein manueller Albtraum sein. Unser Ansatz zur automatisierten Zugriffskontrolle hat nicht nur unsere Abläufe optimiert, sondern auch unsere Sicherheitslage gestärkt und uns dabei geholfen, die ISO 27001-Zertifizierung zu erlangen.

Wenn Ihr Unternehmen mit der Zugriffsverwaltung, Privilege Sprawl oder dem Aufwand manueller Compliance-Prüfungen zu kämpfen hat, helfen wir Ihnen gerne. Egal, ob Sie gerade erst Ihre (Sicherheits)reise beginnen oder Ihre bestehende IAM-Infrastruktur optimieren möchten – unser Team verfügt über das Know-how, um Sie dabei zu begleiten.

Kontaktieren Sie uns gerne, um zu besprechen, wie wir Ihnen helfen können, ein skalierbares, automatisiertes Zugriffskontrollsystem zu entwickeln, das auf Ihre Systemlandschaft zugeschnitten ist. Lassen Sie uns das Zugriffsmanagement von einer Compliance-Last in einen Wettbewerbsvorteil verwandeln.

Erfahren Sie mehr über Security @ N47.